ActiveDirectoryのドメイン名を変更するときが来ましたのでその時の作業方法をまとめましたのでメモ的に残しておきます。

※検証したOSは、Windows Server 2008 R2

手順は下記の通りです。

■ドメイン名の変更

例:sample-domain.co.jp→sample-domain.co.jp.local

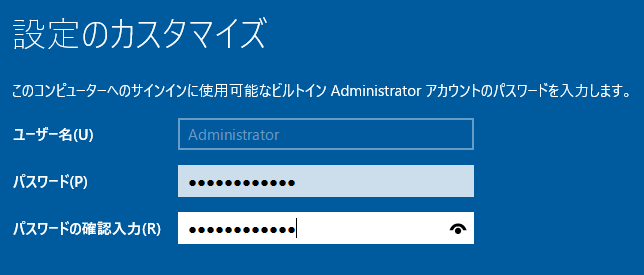

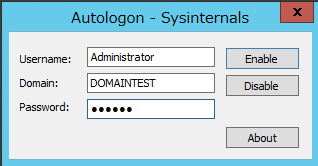

1.管理者権限アカウントでADサーバーへログオンする

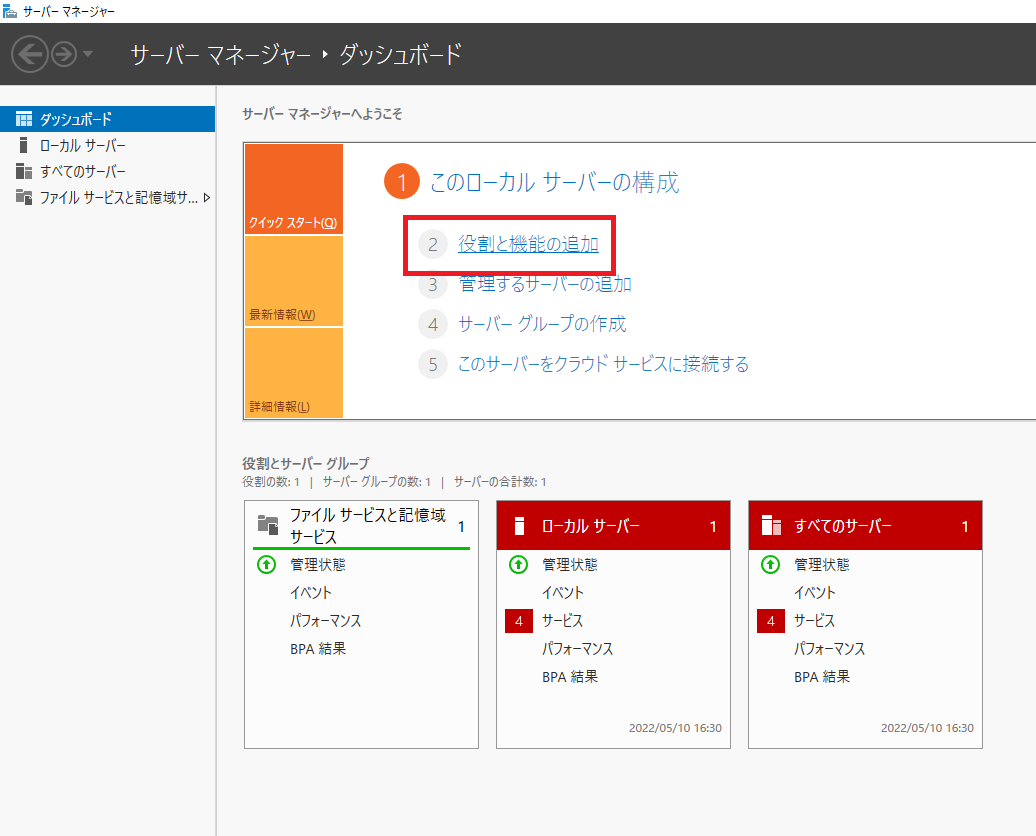

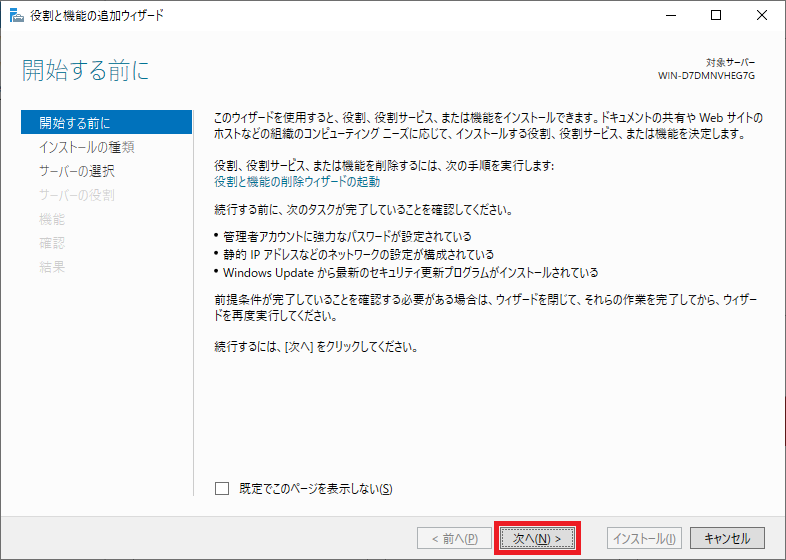

2.DNSに前方参照ゾーンを追加する

(1)DNSマネージャーを起動する

(2)「前方参照」を右クリックして、「新しいゾーン」をクリックする

(3)ゾーンの種類:プライマリゾーン

※Active Directoryにゾーンを格納するのチェックを外す。

(4)動的更新:非セキュリティ保護およびセキュリティ保護の両方による動的更新を許可する

3.RENDOMコマンドでドメイン名の変更(作業用のテンポラリフォルダを用意しておくとよい)

(1)コマンドプロンプトで「rendom /list」を入力し「Domainlist.xml」を出力する。また、バックアップも取得する

(2)Domainlist.xmlをメモ帳で開く。

(3)DNSname要素とNetBiosName要素を変更したものにする。

例:

(旧)

<DNSname>DomainDnsZones.sample-domain.co.jp</DNSname>

(新)

<DNSname>DomainDnsZones.sample-domain.co.jp.local</DNSname>

(旧)

<NetBiosName>sample-domain</NetBiosName>

(新)↓sample-domainの部分が変わっていないので特に変更しなかった。

<NetBiosName>sample-domain</NetBiosName>

(4)メモ帳を閉じる

(5)「rendom /showforest」を入力して、内容を検証する。

※操作は正常に終了しましたと表示されていることを確認する

(6)「rendom /upload」を入力してドメイン名称を変更する

(7)動作検証用のファイル「dclist.xml」を生成しているか確認する。(同じ場所にある)その中に変更前のドメイン名が書かれているか確認する

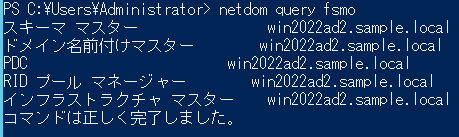

(8)FSMOの機能を担当しているサーバを確認コマンド「dsquery server -hasfsmo name」を実行する。そしてメモをしておく。

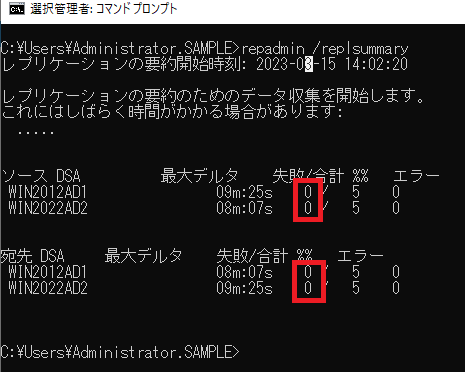

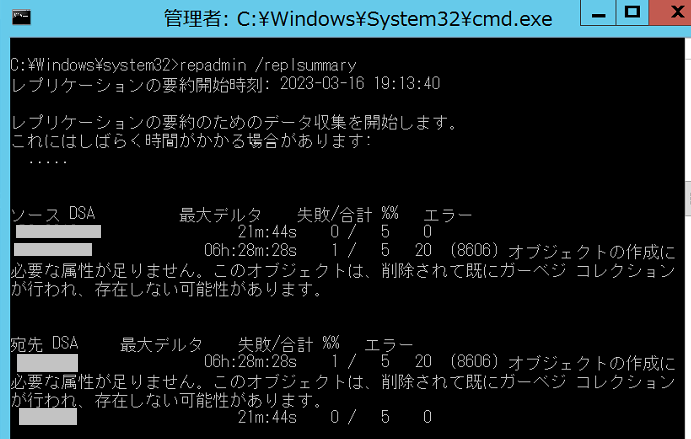

(9)「repadmin /syncall /d /e /P /q <DomainNamingMaster>」

※AD1台の場合は<DomainNamingMaster>は省略可能。DomainNamingMasterは、コンピュータのFQDNを指定する。

※例えば、インターネットに存在するドメインがAD名になっている場合は、インターネットの接続を切断してから実施するとエラーが起きない。

(10)ドメインコントローラが名前変更できるか確認するコマンド「rendom /prepare」を実行する

※エラーがないことを確認

(11)ドメイン名変更を実行する。「rendom /execute」と入力して実行する

(12)変更に成功したかチェックする。自動的に再起動がかかる。

変更に成功すると、「dclist.xml」ファイルのState要素に「Done」と書かれる

※エラーが発生したときには、このテキストが「Error」となる。

■最終設定

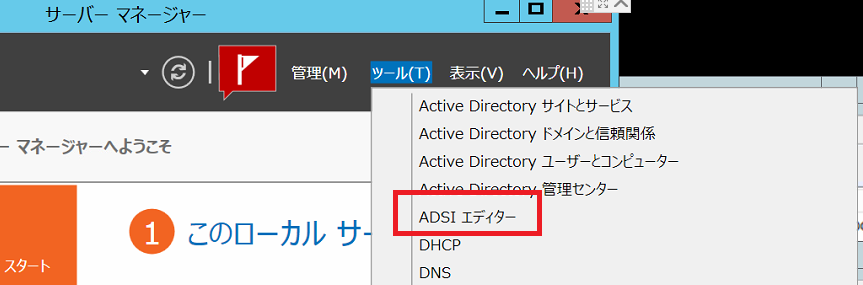

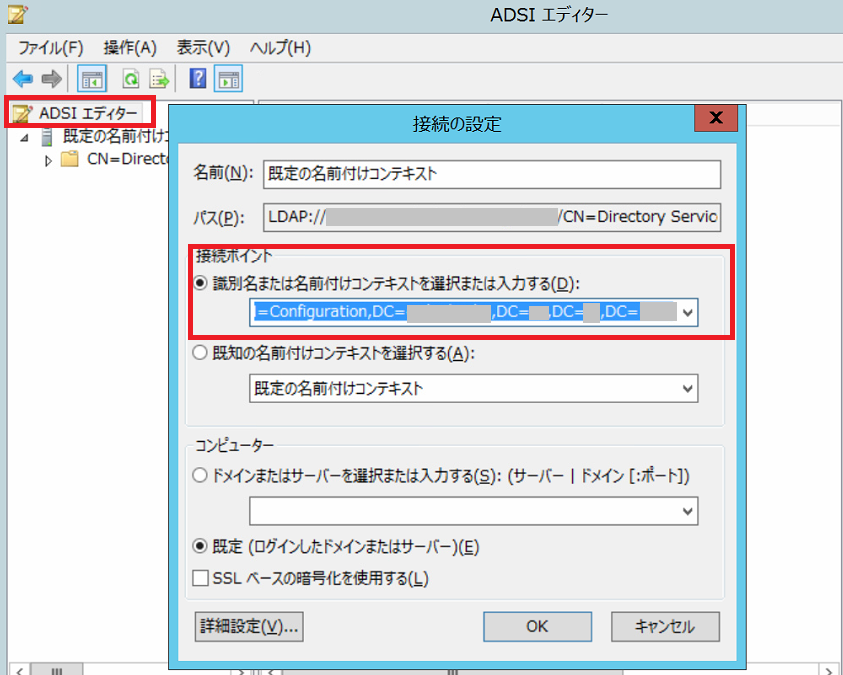

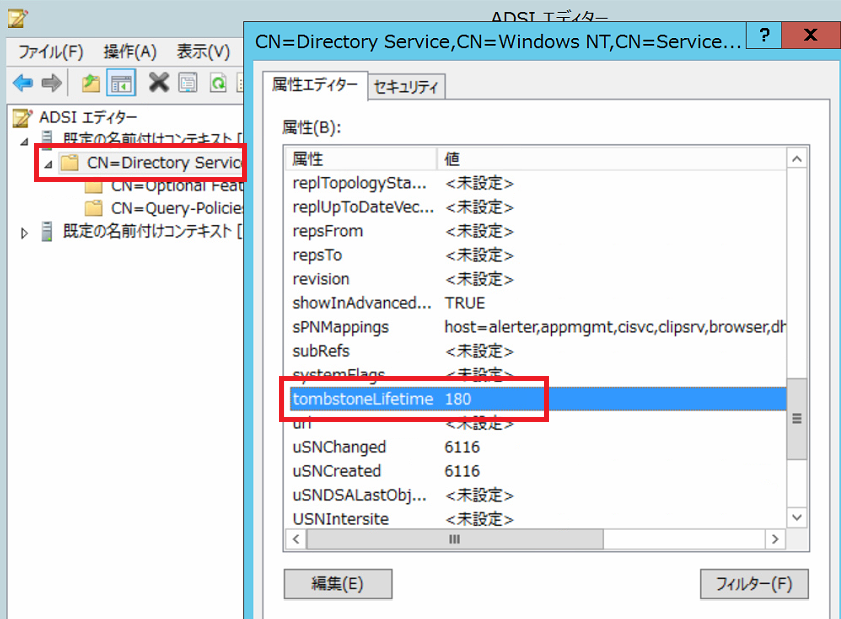

(1)「Active Directoryユーザーとコンピュータ」でドメイン名が認識しているのか確認する。

(2)「rendom /end」を入力し、フォレストのフリーズ状態を解除する。(作業フォルダは作業していたフォルダを指定)

※「操作は正常に終了しました。」と表示されることを確認

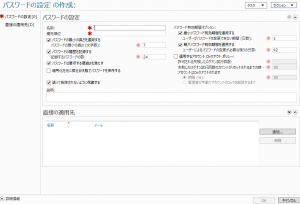

(3)DNSマネージャーを起動し、作成したゾーンのプロパティを開く。

「全般」タブの「変更」ボタンをクリックし「ゾーン種類」で「ActiveDirectoryにゾーンを格納する」にチェックを入れる。

それで「このゾーンをActiveDirectory統合にしますか?」とメッセージが表示されるので「はい」ボタンをクリックする。

また、「動的更新」欄を「セキュリティ保護のみ」にする。

(4)必要に応じて、グループポリシーなども確認する。

まあ、リスクと面倒さとあるのでこのような作業はご依頼いただけるとよいですね・・・。